작업환경 : Kali Linux 2022.3, Windows 11, Virtual Box 7v

작업도구 : Twitter API v2, Recon-ng 5.1.2

지난번 flickr API와 비슷한 주제의 시나리오이지만 이번에는 트위터 API를 활용합니다.

트위터 API는 트위터 개발자 항목에서 따로 발급받아야 하며

이번 시나리오에 활용될 트위터 API V2는 Essential 등급에서는 활용이 불가능하고

Elavated 등급으로 한 단계 높여야만 원하는 기능을 사용할 수 있습니다.

이에 대한 내용은 추후에 글을 작성해보도록 하겠습니다.

1. 기본 설정 및 모듈 로드

트위터에서 발급받은 API 키를 Recon-ng API에 연동합니다.

keys list - api key 리스트 출력

keys add twitter_api [api key] - 해당 모듈에 대한 api key값 삽입

키값 설정이 완료되면 모듈 로딩 후 locations 값까지 넣어줍니다.

자신이 지정할 장소의 위도,경도값을 넣어주면 됩니다.(위도 : latitude, 경도 : longitude)

modules load recon/locations-pushpins/twitter - 해당 모듈 불러오기

db insert locations - locations 값 설정(옵션 지정)

show locations - 지정된 장소 값 확인

run - 실행명령어

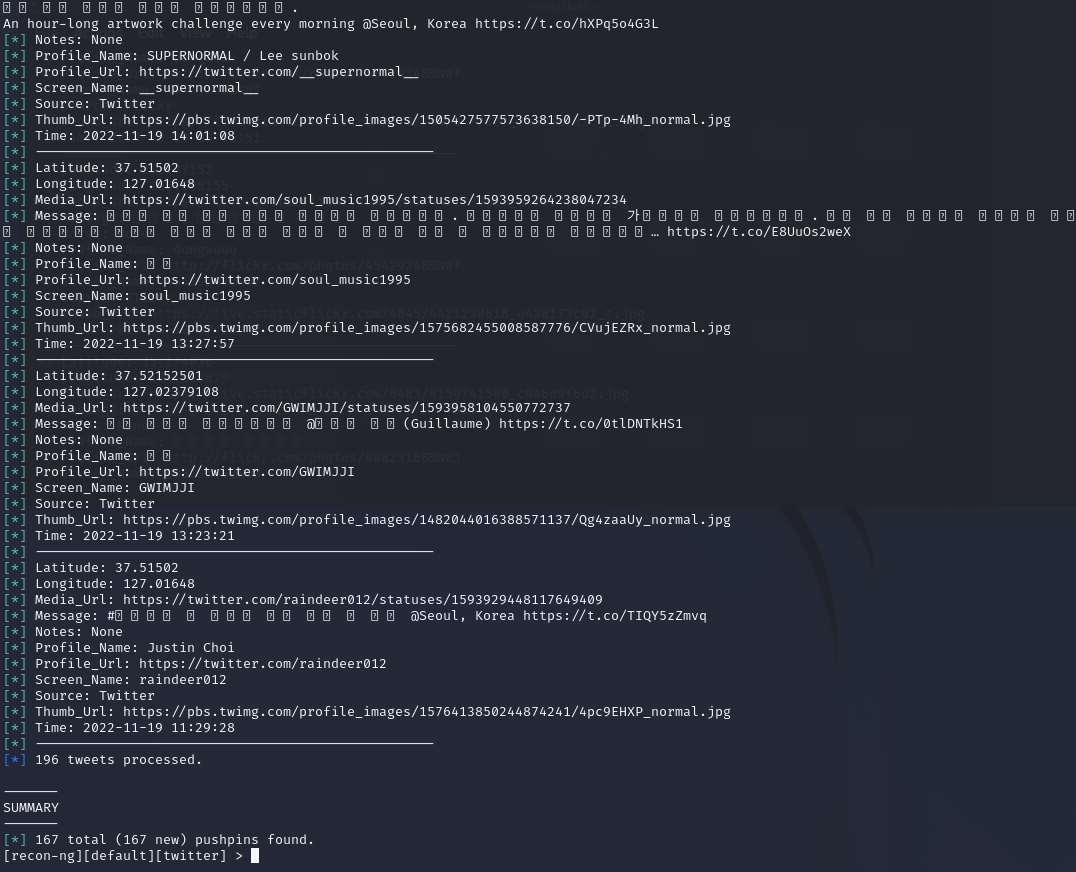

모든 절차가 끝나면 실행해줍니다.

twitter의 정보가 수집됩니다.

역시 얻은 정보를 통해 지도와 연동해서 핀을 꽂아봅시다.

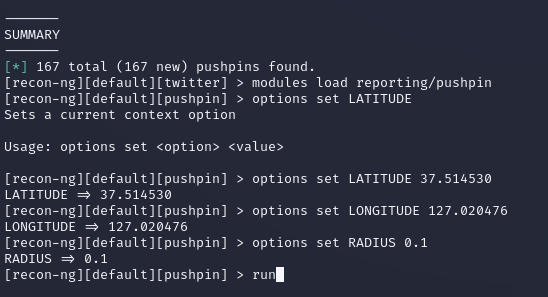

modules load reporting/pushpins - 핀 모듈 로드

options set [LATITUDE|LONGITUDE|RADIUS] - 각각의 옵션 값 지정 위도,경도,표시반경

장소 옵션 세가지를 지정,

반경은 km단위입니다.

그 후 run 명령을 통해 실행해줍니다.

twitter api가 연동되어 수집된 정보들이 출력됩니다.

현재 pushpins 모듈이 정상 작동하지 않아 지도 위치정보까지는 로딩이 안됩니다만

그래도 사진 정보들은 위치에 맞게 수집이 되더라고요

또한 twitter api 연동을 하고 바로 이 실습을 따라 해 보면 안 될 텐데

그 이유가 twitter api v2 활용 권한이 있어야 하더라고요

정상 작동을 위해서는 essential -> elevated 등급으로 상승시켜야 하는데

이에 대한 글은 추후에 작성하도록 하겠습니다.

아무래도 정보 수집에 대한 보안적 측면에서 막아둔 듯

특정 좌표에서 사진 정보를 수집하는 시나리오 - Recon-ng, Kali Linux, flickr

작업환경 : Kali Linux 2022.3, Windows 11, Virtual Box 7v 작업도구 : Recon-ng 5.1.2, Flickr API 해당 시나리오는 미국의 사진 공유 커뮤니티인 Flickr API를 활용해 특정 좌표의 사진 데이터를 수집하는 가상의 시나

hobbylists.tistory.com

툴을 활용한 도메인 취약점 진단 시나리오 - Recon-ng,nmap, Kali Linux

작업환경 : Kali Linux 2022.3, Windows 11, Virtual Box 7 작업도구 : Recon-ng 5.1.2 Kali Linux에 내장된 Recon-ng 툴을 활용해 취약한 도메인을 일괄 조사한 후 간단한 취약점 점검을 하는 시나리오입니다. 1. Recon-ng

hobbylists.tistory.com

Wireshark를 이용한 Network snipping 모의해킹

작업환경 : Virtual Box 7.0에서 호스트 전용 어댑터로 연결된 가상 서버 Kali Linux 22.3 amd64와 metasploitable 지난번 가상머신의 네트워크 설정중 호스트 전용 어댑터로 가상 서버를 서로 연결이 가능하도

hobbylists.tistory.com

[해킹] 패시브 스캐닝 2단계 (Netcraft,Whois)

Passive Scanning Netcraft Whois(Kisa) Netcraft 넷크래프트는 영국의 보안서비스를 제공하는 회사에서 운영하는 서비스로 웹 상에서 운영되는 웹 서버에 대한 정보를 수집하기에 용이하다 https://searchdns.netc

hobbylists.tistory.com

'정보보안 > Web Hacking' 카테고리의 다른 글

| Criminal IP API를 활용해서 취약점 정보 조회하기 (0) | 2023.02.08 |

|---|---|

| 종합 IP 정보 조회 툴- Criminal IP, 공격자 IP 조회, 취약 IP,도메인 조회 (0) | 2022.12.14 |

| 특정 좌표에서 사진 정보를 수집하는 시나리오 - Recon-ng, Kali Linux, flickr (0) | 2022.11.28 |

| 툴을 활용한 도메인 취약점 진단 시나리오 - Recon-ng,nmap, Kali Linux (0) | 2022.11.26 |

| 드림핵 문제풀이 - dreamhack-tools-cyberchef (0) | 2022.09.14 |

댓글